NSA sammelt Daten in nie gekanntem Ausmaß

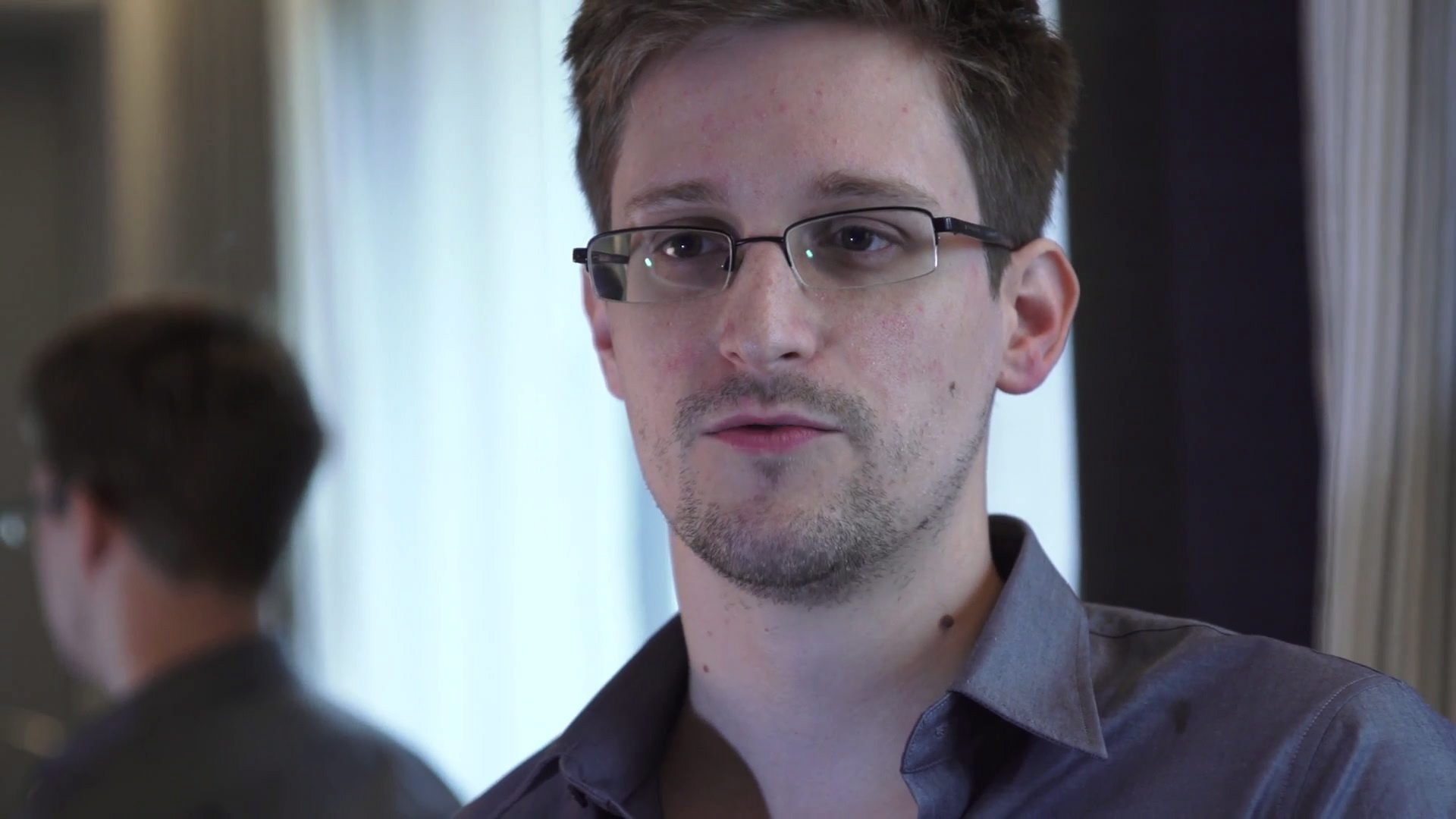

Der amerikanische Computertechniker Edward Snowden hat das gigantische Internet-Spionage-Programm Prism des US-Geheimdienst NSA publik gemacht. Jetzt verschanzt er sich in Hongkong in einem Hotelzimmer. Wenn die USA seiner habhaft wird, droht ihm eine lange Haftstrafe.

Um es klar zu sagen: Es ist so gut wie unmöglich, sich gegen die Spähattacke des US-amerikanischen Geheimdienstes National Security Agency (NSA) zu schützen. Wer Microsoft, Apple, Yahoo, Google, Facebook, PalTalk, AOL, Skype oder YouTube nutzt, und wer nutzt nicht wenigstens einen dieser praktischen und kostenlosen Dienste, der wird vom Überwachungssystem Prism erfasst und damit abgehört. Und diese Überwachung ist offenbar noch viel umfassender, als bisher befürchtet. „Jeder Analyst kann zu jeder Zeit jeden Menschen ins Visier nehmen“, sagte der 29-jährige Edward Snowden in einem Interview mit The Guardian. „Wenn ich in Ihre E-Mails oder in das Telefon Ihrer Frau hineinsehen wollte, müsste ich nur die abgefangenen Daten aufrufen. Ich kann Ihre E-Mails, Passwörter, Gesprächsdaten und Kreditkarten-Informationen bekommen. Sie haben keine Ahnung, was alles möglich ist.“

Die NSA sammelt alles – von E-Mails, über Videos zu gespeicherten Daten

Vielleicht ist es gut, keine Ahnung zu haben, was alles möglich ist. Denn auch mit dem Boykott der genannten praktischen und kostenlosen Dienste alleine ist der Schutz der Privatsphäre nicht zu gewährleisten. Es kann ausreichen, mit einem Kunden dieser Dienste in Kontakt zu treten, eine simple E-Mail genügt und schon hängt man doch in den Prism-Netzen. Der Zugriff, den die NSA auf die Daten von Privatpersonen hat, ist ziemlich umfassend: E-Mails, Chats, Videos, Fotos, gespeicherte Daten, Videokonferenzen, übertragene Daten, also wohl so ziemlich alles, was der persönliche Computer, der längst kein persönlicher Computer mehr ist, gespeichert hat.

Machte das NSA-Geheimprojekt Prism öffentlich: Edward Snowden

Quelle: The Guardian Newspaper

Edward Snowden, der diese gigantische Überwachungsmaschinerie des US-amerikanischen Geheimdienstes jetzt öffentlich gemacht hat, hat sich vor seinem Geheimnisverrat nach Hongkong abgesetzt und hofft darauf, dass die Chinesen ihn nicht an die Amerikaner ausliefern. Schon am 20. Mai floh er in die Sonderverwaltungszone der Volksrepublik China. Vorher hatte Snowden es offenbar komfortabel. Er lebte auf Hawaii, verdiente nach eigenen Angaben 200.000 Dollar im Jahr, hatte eine Freundin und die Aussicht auf eine stetige und ertragsreiche Karriere in der amerikanischen Sicherheitsindustrie.

Das ist für einen Highschool-Abbrecher ohne Abschluss, der bei der NSA als einfacher Sicherheitsmann begonnen hat, nicht schlecht. „Ich bin bereit, all das zu opfern“, erklärte Snowden gegenüber der britischen Zeitung The Guardian, „weil ich nicht guten Gewissens zulassen kann, wie die US-Regierung die Privatsphäre, die Freiheit des Internet und Grundrechte aller Menschen in der Welt mit dieser Architektur massiver, geheimer Überwachung zerstört.“

Snowden will Asyl in Island beantragen

In Hongkong will der Geheimnisverräter allerdings nicht bleiben. „Meine Absicht ist Asyl in einem Land zu beantragen, mit dem ich gemeinsame Werte teile“, sagte er. „Die Nation, die das am meisten verkörpert ist Island.“ Das Problem: Um dort einen Asylantrag stellen zu können, müsste Snowden aber zunächst nach Island einreisen. Das dürfte schwer für ihn werden, denn er hat sich mit der geheimsten Weltpolizei angelegt, der NSA.

Der Geheimnisverräter polarisiert: So sagte der republikanische Abgeordnete Peter King, der Mitglied im Geheimdienst-Ausschuss des Repräsentantenhauses ist, im TV-Sender CNN: „Diese Person ist gefährlich für das Land.“ Amerikas berühmtester Geheimnisverräter Daniel Ellsberg, der 1971 die Pentagon-Papiere veröffentlichte, applaudiert: „In diesem Moment gibt es keinen amerikanischen Staatsangestellten, den ich mehr bewundere. Es hat nie eine wichtigere Enthüllung für das amerikanische Volk gegeben, und da schließe ich die ‚Pentagon Papers‘ ein.“ Ellsberg kopierte seinerzeit in wochenlanger Nachtarbeit zehntausende Seiten geheimer Akten und veröffentlichte diese in der New York Times. So entlarvte er die Lügen der US-Regierung über Gefallenenzahlen und geheime Operationen im Vietnamkrieg.

Überwachungsprogramm Prism läuft seit 2007

Das Prism-Überwachungsprogramm läuft bereits seit 2007. Es ist so angelegt, dass US-Internetfirmen freiwillig daran teilnehmen können. Was zunächst absurd klingt, hat aber System: Wer freiwillig mitmacht, genießt Immunität und kann nicht von seinen Kunden wegen der Weitergabe der Daten verklagt werden. Laut Washington Post läuft die NSA-Weiterleitung über das FBI, das die Schnittstelle bei den Anbietern installiert. Die Firmen können selbstverständlich auch zur Teilnahme gezwungen werden.

Alle teilnehmenden Firmen, wie Microsoft, Yahoo, Google, Facebook und Apple bestreiten ihre Teilnahme mit recht ähnlich klingenden interpretationsfähigen Dementis. So sagt Google: „Wir haben keine Hintertür, über die die Regierung auf private Daten von Nutzern zugreift.“ Die wäre ja auch gar nicht notwendig, wenn die Regierung einfach durch die Vordertüre spaziert ist. Oder das Facebook-Dementi. „Wir geben Regierungsorganisationen keinen direkten Zugriff auf Facebook-Server.“ Der wiederum ist auch nicht wirklich notwendig, wenn es einen indirekten Zugriff gibt.

Mehr Daten gesammelt, als das menschliche Gehirn an Verknüpfungen enthält

Es geht offenbar um eine ziemlich große Datenmenge. Die NSA-Datenbanken sollen bereits Dutzende Petabyte Daten enthalten. Ein Petabyte entspricht einer Million Gigabyte. Als Vergleich für die Daten-Sammelwut können die Verknüpfungen im menschlichen Gehirn dienen. Dieser sogenannte Brain Graph umfasst drei Petabyte Daten. Um diese Datenmenge zu speichern, würde man 728 schnelle 4-Terabyte-Festplatten oder 3881 Server benötigen.

Dr. Key Pousttchi, Leiter der Augsburger Forschergruppe wi-mobile und derzeit Gastgeber und Vorsitzender der 12th International Conference on Mobile Business in Berlin wird angesichts der gigantischen Datenmengen nur noch zynisch und sagt: „Davon hätte Erich Mielke nicht zu träumen gewagt.“ Er weist dezent darauf hin, dass bei Geräten wie Smartphones, die mit Kamera und Mikrofon ausgestattet sind, deren Ort verfolgt werden kann. Trotzdem würden die Nutzer diese Geräte freiwillig kaufen und mit sich herumtragen. Pousttchi meint, dass sich zwei Irrtümer hartnäckig halten. Erstens: „Meine Daten interessieren doch niemanden.“ Zweitens: „So große Datenmengen können gar nicht verarbeitet werden.“ Im Gegenteil: Die Daten sind interessant und können sogar in Echtzeit verarbeitet werden. So können Kreditkartenfirmen in den USA heute genauer vorhersagen, wer sich in den nächsten fünf Jahren scheiden lassen wird, als dies die Nutzer selbst können.

Großes Thema auf der ICMB 2013 in Berlin

Das mit Abstand höchste Potential für eine Überwachung bieten Internetdienste in Verbindung mit Smartphones. „Das Thema wird auf der 12th International Conference on Mobile Business, zu der sich der derzeit in Berlin Forscher aus der ganzen Welt versammeln, heiß diskutiert werden“, sagt Poussttchi. Die Konferenz ICMB 2013 wird von der Forschungsgruppe wi-mobile der Universität Augsburg, der internationalen Wirschaftsinformatik-Organisation Association for Information Systems (AIS) und der Fachgruppe Mobilität und mobile Informationssysteme (GI-MMS) der Gesellschaft für Informatik veranstaltet und läuft vom 10. bis 13. Juni in Berlin. Sie fand bereits in Städten wie New York, Sydney und Barcelona statt. Im zwölften Jahr ihres Bestehens ist sie jetzt erstmals in Deutschland zu Gast. Im kommenden Jahr wird die London School of Economics sein der Gastgeber.

Es ist in der Tat die Kombination aus Smartphone und Internet-Dienst, die die totale Überwachung leicht macht. Denn viele Internetdienste und nahezu jede Smartphone-App erheben eine große Menge von Daten. Vieles davon ist auch notwendig, um den Dienst durchzuführen, aber längst nicht alles. Und alles wird auf Unternehmensservern gespeichert. Batterieoptimierer, die persönliche Daten lesen wollen, Nachrichtenanwendungen, die erst mal das Adressbuch des Nutzers heruntersaugen, Suchmaschinen, die sich sehr genau merken, wer was wann sucht, Smartphones, die immer erst mal die Server des Smartphoneherstellers kontaktieren, und soziale Netzwerke, die Persönliches von ihren Nutzern wissen. Diese Kombination bietet enorm viele Möglichkeiten – und diese werden auch genutzt.

„Die Cloud heißt Cloud, weil sie klaut“

Versicherungskonzerne können aus den Bewegungsdaten des Smartphones ihrer Kunden beispielsweise ableiten, wer die Geschwindigkeitsbegrenzung überschreitet oder mit dem Handy am Steuer telefoniert. „Das Problem ist“, sagt Poussttchi, „dass alle Daten weitgehend unkontrolliert und oft auch heimlich erhoben und sofort auf Unternehmensservern – ‚in der Cloud‘ – statt auf dem Endgerät gespeichert werden.“ Dem Missbrauch ist so Tür und Tor geöffnet. Seinen Studenten bringt er das im dritten Semester mit dem Kalauer bei: „Die Cloud heißt Cloud, weil sie klaut.“

Laut Poussttchi sind viele Dienste absichtlich so konstruiert, dass sie möglichst viele Daten über die Kunden erheben und auf Unternehmensservern speichern. Hier bestünde dringender Regulierungsbedarf, da die Marktmacht der Anbieter von marktführenden Suchmaschinen, von sozialen Netzwerken, von Smartphones und Anwendungen dem Verbraucher de facto nicht ermöglichen, seine Daten zu schützen. „Die Politik aber“, so Poussttchi, „sieht diese Entwicklung in vielen Ländern nicht so ungern, weil sie oft weniger unter dem Aspekt Verbraucherschutz oder Freiheitsrechte, sondern unter dem Aspekt der inneren Sicherheit betrachtet wird. Ein ganzes Volk 24 Stunden am Tag zu überwachen, um einige Übeltäter zu finden, ist aber vielleicht nicht die richtige Lösung.“ „Celebrating 60 Years of Defending Our Nation, Securing the Future“ begrüßt die 1952 gegründete NSA auf ihrer Webseite freundlich jeden Besucher. Die meisten ihrer Besucher wird die Weltpolizei ziemlich gut kennen – Prism lässt grüßen.

Ein Beitrag von: