Wenn Quantencomputer die Cybersicherheit gefährden

Welche Folgen können die Möglichkeiten von Quantencomputern für die Cybersicherheit haben? Forschende arbeiten an Lösungen.

Quantencomputer könnten Hackern und Datendieben ganz neue Möglichkeiten an die Hand geben, die Cybersicherheit sensibler Infrastruktur zu gefährden.

Foto: Smarterpix/MP_foto71

Noch sind Quantencomputer alles andere als Alltagswerkzeuge für Angreifer und keine Gefahr für die Cybersicherheit. Doch wenn sie eines Tages heutige Verschlüsselungsverfahren knacken, wären Kommunikationsnetze, Industrieanlagen und kritische Infrastrukturen massiv gefährdet. Neue Forschungsprojekte aus Darmstadt, Wiesbaden und Bochum wollen deshalb bereits jetzt die Grundlagen für eine Post-Quanten-Sicherheit schaffen, die nicht nur Algorithmen, sondern ganze Systeme im Blick hat.

Denn die neuen Möglichkeiten von Quantencomputern könnten Hackern und Datenspionen ganz neue Angriffsmöglichkeiten in die Hände spielen. Die Frage ist nicht, ob man sich auf die Zeit nach der heutigen Verschlüsselung vorbereiten muss, sondern wie schnell und wie gründlich das geschehen sollte. Der Grund dafür ist einfach. Viele digitale Systeme, die heute entwickelt und installiert werden, bleiben jahrelang oder sogar jahrzehntelang im Einsatz. Wenn sich ihre Sicherheitsarchitektur später nicht anpassen lässt, können sie zu einem Problem werden, noch bevor der eigentliche Ernstfall eintritt.

[toc}

Sicherheit im Gesamtsystem denken

Genau hier setzt das neue Forschungsprojekt H3SI an, das von der Deutschen Forschungsgemeinschaft mit rund 750.000 € gefördert wird. Beteiligt sind die Hochschule Darmstadt, die Hochschule RheinMain und das Max-Planck-Institut für Sicherheit und Privatsphäre.

Schon der Projektname weist darauf hin, worum es geht: „Holistic Security Solutions for Software-Hardware Implementations“ heißt übersetzt nichts anderes als der Versuch, Sicherheit nicht mehr nur in einzelnen Bausteinen zu denken, sondern im Zusammenspiel des gesamten Systems.

Cybersicherheit und Quantencomputer: Warum neue Verschlüsselung allein nicht ausreicht

Auch wenn der Projektname recht sperrig klingt, ist das Vorhaben im Kern aber sehr anschaulich. In der öffentlichen Diskussion über künftige Verschlüsselung geht es oft um neue Algorithmen, also neue mathematische Verfahren. Doch in der Praxis reicht es nicht, nur diese Verfahren auszutauschen. Ein digitales System ist immer ein Geflecht aus Software, Hardware, Kommunikationswegen, Schnittstellen und Update-Mechanismen. Wenn an einer dieser Stellen Schwächen entstehen, hilft die beste Mathematik nur begrenzt. Deshalb schauen die Forschenden im Projekt nicht nur auf Kryptografie im engeren Sinn. Sie versuchen auch die Frage zu beantworten, wie sichere Systeme als Ganzes aufgebaut sein müssen.

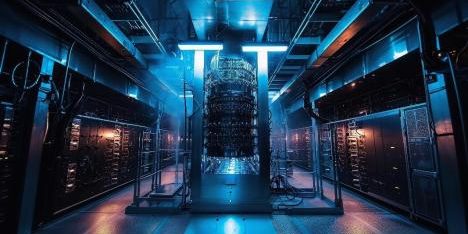

Quantencomputer: Hebeln sie die Cybersicherheit aus?

Die Sorge um die Cybersicherheit für Kommunikationsnetze, Industrieanlagen und kritische Infrastrukturen ist berechtigt, wie Christoph Krauß von der Hochschule Darmstadt hervorhebt: „In einer Industrieanlage oder in Energienetzen könnte ein Angreifer beispielsweise Steuerbefehle einschleusen und das Stromnetz abschalten.“

Der sogenannte „Tag X“ könnte schneller kommen als gedacht. Damit gemeint ist der Moment, in dem Quantencomputer leistungsfähig genug werden, um heutige kryptografische Verfahren praktisch anzugreifen. Wann genau dieser Zeitpunkt kommt, weiß aber derzeit niemand. Für Unternehmen, Behörden und Infrastrukturbetreiber ist das aber auch gar nicht die entscheidende Frage. Viel wichtiger ist, dass Systeme bereits heute so gebaut werden, dass sie später umgestellt werden können. Denn wer erst reagiert, wenn die Bedrohung real vor der Tür steht, dürfte bei vielen langlebigen Anlagen bereits zu spät kommen.

Sicherheit muss vom Chip bis zur Software mitgedacht werden

In diesem Zusammenhang geht es vor allem um kryptografische Agilität. Also die Fähigkeit eines Systems, Sicherheitsverfahren später auszutauschen, ohne gleich die komplette Technik ersetzen zu müssen. Marc Stöttinger von der Hochschule RheinMain bringt das auf einen einfachen Nenner: „Man muss sie updaten können, ohne größere Komponenten komplett ersetzen zu müssen.“ Die Technik muss also auf neue Anforderungen reagieren können, ohne dass ganze Anlagen neu gebaut werden.

Bei Post-Quanten-Sicherheit geht es daher nicht um ein einzelnes Produkt, das man irgendwann austauscht, sondern um ein schrittweises Umrüsten von zum Teil hochkomplexen digitalen Landschaften. Viele Netze bestehen aus Komponenten verschiedener Hersteller, aus alter und neuer Technik, aus eingebetteten Systemen und langlaufenden Steuerungen. In solchen Umgebungen kann Sicherheit nur dann langfristig funktionieren, wenn alle Teile zusammenspielen.

Ähnliche Forschung in Deutschland

Auch die Technische Universität München (TUM) ist auf diesem Gebiet aktiv: Dort wurde vor Kurzem ein deutsch-singapurisches Konsortium vorgestellt, das nach eigenen Angaben das weltweit erste vollständig quelloffene post-quanten-sichere Prozessorsystem entwickeln will. Der Gedanke: Wenn digitale Systeme auch im Quantenzeitalter vertrauenswürdig bleiben sollen, reicht es nicht, Sicherheit nur nachträglich über Software aufzusetzen. Sie muss tiefer in die Architektur greifen und bis auf die Ebene von Prozessoren, Plattformen und offenen Hardware-Ökosystemen hineinreichen.

Die Branche verabschiedet sich gerade von der Vorstellung, dass IT-Sicherheit vor allem eine Frage einzelner Schutzmechanismen sein kann. Stattdessen wächst das Bewusstsein, dass Cybersicherheit spätestens im Zeitalter der Quantencomputer künftig aus dem Zusammenspiel vieler Ebenen entstehen muss. Mathematik bleibt wichtig, aber ebenso wichtig werden Update-Fähigkeit, offene Architekturen, sichere Hardware und saubere Integration in reale Anwendungen sein.

Ein Beitrag von: