Oft vernachlässigt: Digitale Identitäten in der Betriebstechnik

Mit jeder neuen digitalisierten Fertigungsstraße steigt die Anzahl der digitalen Identitäten in der Betriebstechnik. Um vernetzte Produktionsanlagen sicher zu betreiben, müssen die produzierenden Unternehmen ihren Fokus auf das Schützen von Anwendungen, Maschinen und Produktionsanlagen schärfen.

Nur wenn Produktionsunternehmen die passenden Sicherheitsvorkehrungen auch in der operativen Ebene anwenden, können sie die Mehrwerte der digitalen Transformation Gewinn bringend für sich nutzen.

Foto: Keyfactor

Nur wenn Produktionsunternehmen ihre Aufmerksamkeit neben der Informationstechnik (IT) auch auf die Betriebstechnik (OT – Operational Technology) richten und passende Vorkehrungen treffen, können sie sicher produzieren. Das gilt als Voraussetzung, um einen Industriebetrieb grundlegend zu transformieren und die Mehrwerte der digitalen Transformation für sich nutzen.

Andreas Philipp, Senior Business Development Manager beim IT-Security-Spezialisten Keyfactor, erläutert, worauf es ankommt. Seit Mitte 2021 ist PrimeKey, ein Pionier in der Open Source Security-Software, ein Teil von Keyfactor. Dies ist ein weltweit führendes Unternehmen für PKI (Public-Key-Infrastruktur) und digitale Signierlösungen.

VDI-Z: Herr Philipp, woran sollten sich vernetzt produzierende Unternehmen orientieren, um sicher fertigen zu können?

Philipp: Neben den in der ISO 27000 definierten Standards für Informationssicherheit ist für vernetzt produzierende Unternehmen besonders die Normenreihe IEC 62 443 relevant. Entwickelt wurde sie bereits Ende der 1990er-Jahre für den US-Öl- und Gassektor. Inzwischen hat sie sich als internationaler Standard für die OT- und Cybersicherheit im Umfeld der Prozess und Automatisierungsindustrie etabliert.

Andreas Philipp, Senior Business Development Manager beim IT-Security-Spezialisten Keyfactor, erläutert die Standards zur Informationssicherheit für vernetzt produzierende Unternehmen.

Foto: Keyfactor

Welche Themen umfasst die Normenreihe IEC 62 443?

Im Fokus der Norm steht die OT- und Cybersicherheit von „Industrial Automation and Control Systems“ (IACS). Um die gesamte Produktionsanlage zu berücksichtigen, werden alle Bestandteile einer Produktionsanlage erfasst: Systeme, Komponenten und Prozesse.

Durch die Definition von sieben grundlegenden Sicherheitsanforderungen (Foundational Requirements, FR) ist es möglich, das IACS ganzheitlich zu schützen. Eine wesentliche Rolle spielt hierbei die Public-Key-Infrastruktur (PKI), denn mit dem Einsetzen digitaler Zertifikate lassen sich bereits vier der sieben Anforderungen abdecken. Diese umfassen die Themen: Identifizierung und Authentifizierung, Nutzungskontrolle, Systemintegrität, Vertraulichkeit von Information, eingeschränkten Datenfluss zwischen den Ebenen, rechtzeitige Reaktion auf Ereignisse und Ressourcenverfügbarkeit.

Ist das für kleine und mittelständisch produzierende Betriebe nicht zu komplex?

Die sieben Anforderungen erscheinen zwar auf den ersten Blick umfangreich, aber der Anfang ist leichter gemacht, als viele denken. Mit einer PKI können bereits mehr als die Hälfte erfüllt werden und solche stehen heute als SaaS zur Verfügung, wodurch weniger Know-how im eigenen Unternehmen benötigt wird. Eine Umsetzung wird damit einfacher. Gleichzeitig ergeben sich aus durch das Verbinden der unterschiedlichen Ebenen im Wertschöpfungsprozess neue Chancen, die zuvor nicht möglich waren.

Können Sie Beispiele erläutern?

Ein bekanntes Beispiel ist die vorausschauende Wartung (Predictive Maintenance). Hier werden Wartungszyklen mit Maschinendaten abgeglichen und Verschleißteile aufgrund von Erfahrungswerten ausgetauscht, noch bevor sie das Ende ihrer Lebensdauer erreicht haben. Spannend wird es auch bei Funktionen, die die Wertschöpfung verändern. Ein Beispiel dafür sind On-Demand-Funktionen. Kunden können bei Bedarf flexibel Zusatzleistungen für Produktionsmaschinen kaufen oder mieten, ohne die festinstallierte Hardware verändern zu müssen.

Wo kommt das zum Einsatz?

Eine Anwendung gibt es zum Beispiel in einem holzverarbeitenden Betrieb, wenn dieser einen Spezialauftrag bearbeitet, für den die Fräsmaschine mit einem speziellen Schnittprofil arbeiten muss. Der Hersteller der Fräse bietet dieses Profil on-demand über die Cloud an. Der holzverarbeitende Betrieb schaltet die Funktion für die Dauer des konkreten Projekts frei – als Extra-Wertschöpfung auf Zeit.

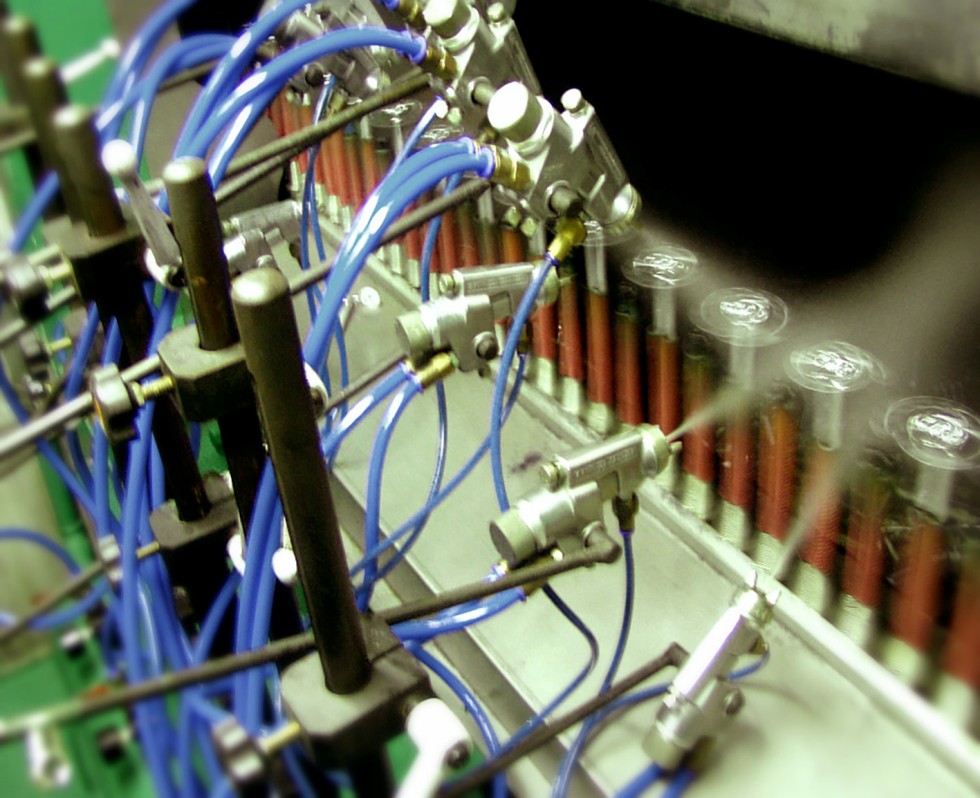

Fertigungsmaschinen: Um Prozesse digital und autonom ablaufen zu lassen, muss eine klare Zuordnung von Identitäten auch eigenständig möglich sein.

Foto: Keyfactor

Sicherheit spielt bei dieser neuen Form der Wertschöpfung eine entscheidende Rolle. Welche neuen Risiken entstehen dabei?

Das stimmt, denn der Großteil dessen, was gekauft und verkauft wird, sind digitale Dienstleistungen. Alle beteiligten Parteien müssen daher klar nachvollziehen können, wer was wann nutzt. Ein Maschinenbauer muss zum Beispiel sichergehen können, dass auch wirklich ein Kunde die Zusatzfunktion bucht – und nicht etwa ein Krimineller. Dieser könnte auf den Datensatz abgesehen hat, um beispielsweise geschützte Schnittprofile für weniger Geld illegal an konkurrierende Unternehmen weiter zu verkaufen.

Außerdem muss der Anlagenbetreiber wissen, dass auch wirklich das Herstellersystem auf seine Anlage zugreift. Ansonsten könnte jemand versuchen, die Produktion zu sabotieren oder sensible Daten abzugreifen.

Welche Rolle spielen hierbei Zertifikate zum Verifizieren digitaler Identitäten?

Zertifikate und Public-Key-Infrastrukturen (PKI) sind in diesem Zusammenhang entscheidend. Wenn Prozesse digital und autonom ablaufen, muss eine klare Zuordnung von Identitäten auch autonom möglich sein. Nur so können Berechtigungen richtig verwaltet und ein sicherer, nachvollziehbarer Datenverkehr etabliert werden.

Wie gelingt das in der Praxis?

Die Herausforderung ist, unterschiedliche PKIs über kompatible Kanäle interagieren zu lassen. Nehmen wir ein Unternehmen, das in seiner Fertigung Industrie-4.0-Komponenten von verschiedenen Herstellern verbaut hat. Die Komponenten kommunizieren jeweils über eine proprietäre PKI mit dem Hersteller.

Bei jeder der PKI unterscheiden sich die Anforderungen an den Nutzer. Wenn man diese Anforderungen auf einer Plattform bündelt oder einen gemeinsamen Standard findet, hätte es der Anwender deutlich einfacher. Das heißt aber auch: Wer den Standard kontrolliert, kontrolliert die Kommunikation. Der deutsche Maschinen- und Anlagenbau, der letzte Sektor, in dem deutsche KMU international noch den Ton angeben, könnte dadurch seine Stellung verlieren. Noch ist Deutschland in diesem Segment Marktführer. Würde sich ein Kommunikationsstandard aus einem anderen Wirtschaftsraum durchsetzen, könnte von dort Druck ausgeübt werden, dem sich die Unternehmen beugen müssten.

Wie kann der deutsche Maschinen- und Anlagenbau dieses Szenario abwenden?

Um im internationalen Vergleich auf Augenhöhe zu bleiben, muss die deutsche Industrie noch konsequenter digitalisieren und automatisieren – ohne, dass ein „Security-Alptraum“ daraus entsteht. PKI sind ein Mittel, das zu verhindern. Unternehmen wie PrimeKey bieten der Industrie schon heute Werkzeuge an, mit denen sie sich in der PKI-Welt zurechtfinden. Es ist jetzt für Unternehmen aller Größen Zeit, sich damit auseinanderzusetzen.

Das könnte Sie auch interessieren:

Chancen und Grenzen der Security-Automatisierung in Industrieunternehmen

Sechs Tipps für digitales Produktionsmanagement in der Industrie

Wie lässt sich die Datensicherheit in der Digital Factory organisieren?