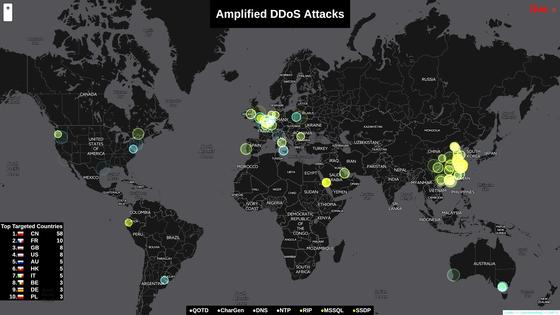

Frühwarnsystem erkennt Hackerangriffe 40 Sekunden früher

Gerade beherrschen sie die Nachrichten, die Massenangriffe türkischer Hacker auf Twitter-Accounts, um Hassnachrichten zu verbreiten. Doch massenhafte Hackerangriffe auf Server, Internetseiten und soziale Netzwerke sind Alltag im Internet. Saarbrücker IT-Forscher haben jetzt ein Frühwarnsystem entwickelt.

Massenangriffe von Hackern: Informatiker der Universität des Saarlandes haben 21 so genannte Honeypots im Internet als Fallen für Hacker ausgelegt. Damit können sie nicht nur frühzeitig Hackerangriffe aufspüren, sondern auch deren Quellen.

Foto: Universität des Saarlandes/CISPA

Wenn innerhalb kürzester Zeit Millionen Anfragen auf einen Server einprasseln, geht auch die beste IT-Infrastruktur irgendwann in die Knie. Die Folge: Internetseiten sind nicht mehr aufrufbar, Onlineshops vom Netz, Umsätze brechen ein. Genau darauf haben es die Hacker abgesehen und fordern sogar Lösegelder.

Online-Plattformen stundenlang lahm gelegt

Solche Angriffe sind längst Alltag im Netz. Im vierten Quartal 2016 waren nach Angaben des IT-Sicherheitsunternehmens Kaspersky 80 Länder von solchen massenhaften Attacken betroffen. Im Oktober wurden zum Beispiel Internetnutzer in Nordamerika, Deutschland und Japan mehrere Stunden von großen Online-Plattformen wie Twitter, Netflix, Reddit oder Spotify abgehängt. Auch die Telekom war erst kürzlich von einem massiven Angriff auf ihre Router betroffen.

Gehackter Twitter-Account von Borussia Dortmund: Gerade erst machen türkische Hacker mit einem spektakulären Hack von sich reden.

Quelle: Twitter/Borussia Dortmund/dpa

Hinter diesen Ausfällen steckte eine neue Art von DDoS-Angriff, eine sogenannte Amplification Attack, zu deutsch: Verstärkungsangriff, berichten die Forscher des Kompetenzzentrums für IT-Sicherheit CISPA an der Universität des Saarlandes. Da diese Angriffe relativ einfach durchzuführen sind, nutzen sie Jugendliche für digitale Muskelspiele, Kriminelle als Dienstleistung für die Cyber-Mafia und Regierungen als Waffe. „Das perfide ist, dass die Angreifer hier mit wenig Einsatz maximale Wucht erreichen“, erklärt Christian Rossow, Professor für IT-Sicherheit und Leiter des Kompetenzzentrums CISPA.

Honeypots als Fallen für Hacker im Internet

Wie das funktioniert? Mit Hilfe ferngesteuerter Rechner werden Anfragen an verwundbare Systeme so gestellt, dass deren Antworten die Anzahl der Anfragen weit überschreiten. Die Anfrageadresse ersetzen die Systeme dann durch die Internet-Adresse des Opfers. Rossow hat 14 Internet-Protokolle identifiziert, die sich für diese Art von Angriffen ausnutzen lassen.

Die angegriffenen Unternehmen versuchen, die Massenanfragen irgendwie umzuleiten, um die eigene Infrastruktur zu schützen. Das muss jedoch sehr schnell geschehen. Jetzt haben die Saarbrücker IT-Forscher ein Frühwarnsystem entwickelt, das einen entscheidenden Zeitvorteil erreicht. Dazu haben die Saarbrücker sogenannte Honeypots entwickelt. „Das sind Server, die so tun, als könne man sie für einen Hackerangriff missbrauchen“, schildert Informatiker Johannes Krupp im Gespräch mit Ingenieur.de.

40 Sekunden vor dem Angriff schlagen Honeypots Alarm

Der Trick: Die Hacker, die beispielsweise in Russland oder China sitzen, scannen vor einer Hackerattacke das Internet weltweit nach Schwachstellen. Stoßen sie auf einen Honeypot, hinterlassen sie dort Spuren. Die Honeypots analysieren innerhalb von Sekunden die Schadprotokolle und geben eine Warnung ab. So können die regulären Server noch rechtzeitig geschützt werden und die feindlichen Protokolle abwehren oder umleiten.

NexGen Cyber Innovation and Technology Center von Lockheed Martin: Auch der amerikanische Rüstungskonzern wird regelmäßig Opfer von Hacker- und Spionageattacken.

Quelle: Lockheed Martin/dpa

Dabei klingt der Zeitvorteil durch das Frühwarnsystem ausgesprochen gering. „Die Honeypots entdecken die Schadsoftware etwa 40 Sekunden früher“, so Krupp. Das reicht aber, um den Servern eine automatische Abwehr zu ermöglichen. Das umso mehr, als die Server dank der Honeypots wissen, vor welchen Protokollen sie sich schützen müssen.

21 Honeypots locken Hacker an

Die CISPA-Forscher Lukas Krämer, Johannes Krupp und japanische Kollegen haben 21 Honeypots im Internet ausgelegt und so über 1,5 Millionen Angriffe dokumentiert. Auf diese Weise konnten sie nicht nur verschiedene Phasen dieser Angriffe identifizieren, um daraus das Frühwarnsystem zu entwickeln.

Zugleich haben die Forscher den entdeckten Angriffscode mit geheimen digitalen Markierungen versehen und konnten dadurch die Quellen der Angriffe aufdecken. „Das ist wirklich beeindruckend, weil normalerweise die Fälscher der Absender-Adressen versteckt bleiben“, erklärt Prof. Rossow.

Wie notwendig solche Schutzprogramme sind, zeigen einige Hackerangriffe der jüngsten Vergangenheit. Dabei knackten russische Hacker Babyphones und Überwachungskameras.

Hacker nehmen auch deutsche Krankenhäuser ins Visier. Mit wenigen Handgriffen können sie die gesamte Logistik lahmlegen.

Quelle: Felix Kästle/dpa

Sogar die Geräte in Krankenhäusern wurden schon lahm gelegt und erst gegen Lösegeldzahlungen wieder freigeschaltet. Doch die Saarbrücker Forscher haben die Hoffnung, dass vor allem Provider das neue Frühwarnsystem nutzen, um alle ihre Kunden vor den Angriffen zu schützen. Dann wäre das Problem zumindest für eine gewisse Zeit geringer. Bis den Hackern etwas Neues einfällt.

Ein Beitrag von: